La sécurité de l’information est comme le jeu du chat et de la souris. Du point de vue de la souris, l’objectif du « jeu » est sa survie, mais pas de n’importe quelle façon : elle n’est biologiquement pas armée pour distancer le chat, donc son but est de trouver une cachette le plus rapidement possible pour échapper à son poursuivant.

En IT, à quel jeu joue la cible des attaques ? Elle souhaite empêcher les récupérations malveillantes de son information, mais comme pour la souris, comment ça se traduit ? Elle pourrait tout barricader, partout, contre tout. Mais au-delà de l’impossibilité de penser à toute situation actuelle ou future, ça représente un coût infini.

Dans la réalité, une entreprise n’a pas des fonds illimités, elle doit donc être maligne et cela signifie répondre aux questions :

- de qui dois-je me protéger ?

- quelle est la valeur de mon information (réelle ou estimée) auprès de ce profil ?

Autrement dit, établir un modèle de menace.

NB: j’insiste sur estimée. Un attaquant peut supposer la présence d’une information et s’appuyer dessus pour son calcul bénéfice / énergie déployée.

L’attaquant est prêt à dépenser une certaine quantité d’énergie pour obtenir cette information, et cette énergie n’est ni plus ni moins que du temps. Sous cet aspect, sécuriser un système d’information signifie faire résister votre système plus longtemps que ce que l’attaquant est prêt à dépenser. Donc mettre en place des techniques de renforcement nécessaires et suffisantes : faire plus serait une dépense énergétique inutile de votre part.

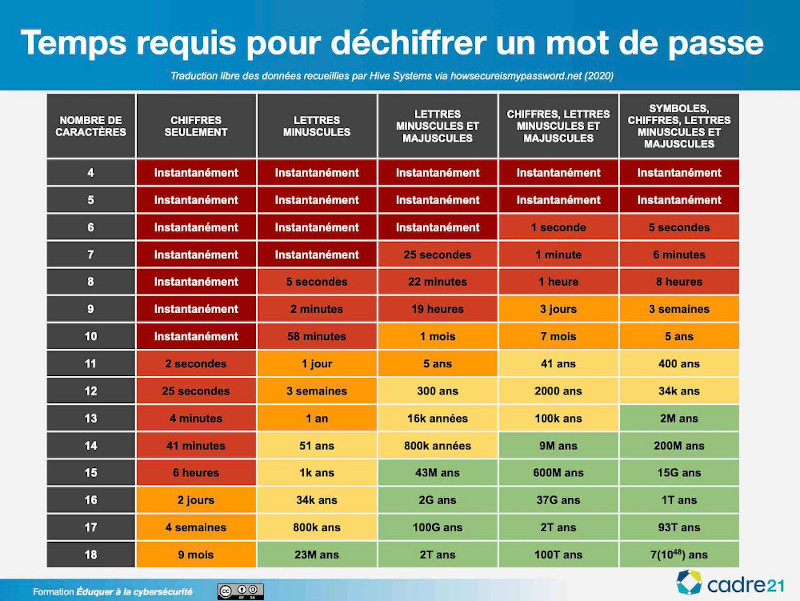

L’idée de ce billet m’est venu d’une image sur la sécurité des mots de passe qui tournait il y a peu dans le cercle IT francophone :

Comme on le voit, l’outil de mesure pour évaluer la robustesse d’un mot de passe est exactement le temps, même si les durées correspondent ici aux capacités techniques de 2020. Tôt ou tard, la puissance accrue du hardware compactera ces durées, et de la même façon notre modèle de menace doit rester en perpétuelle évolution : à chaque fois qu’une caractéristique essentielle de l’entreprise change, la menace elle-même change et les techniques de sécurisation à mettre en place aussi.

De ce fait, la sécurité d’une information est toute spécifique au contexte. Il ne s’agit pas d’appliquer bêtement toutes les meilleures pratiques défendues ici et là sur Internet, mais plutôt de se concentrer sur les actions à plus forte valeur ajoutée, pour votre propre sécurité.

La sécurité, c’est du temps.

Source: